Phishing

Was ist Phishing?

Unter dem Begriff Phishing versteht man im weistesten Sinne Versuche an die elektronische Identität von Personen zu kommen. Ziel ist es in der Regel an Zugangsdaten inklusive Passwörter für Webseiten, Kreditkarteninformationen, PINs, oder ähnlichen Informationen zu kommen. Das gutgläubige Opfer steht später im Regen, da es die Informationen freiwillig herausgegeben hat.

Wir erleben Phishing heute häufig in Form gefälschter E-Mails. Aber auch gefälschte Webseiten, gefälschte SMS, gefälschte Messenger-Nachrichten oder falsche Anrufe (z.B. der Enkeltrick) sind Phishing. Auch z.B. in Dating-Portalen oder Auktionsplattformen ( z.B. eBay ) werden gefälschte Profile angelegt um die Mitglieder zu kostenpflichtigen Abos ( z.B. der Fall Lovoo ) oder zum Überweisen von Geld bzw. den Kauf einer nicht existenten Ware zu überreden.

Warum unternimmt das Rechenzentrum nichts gegen Phishing?

Stellen Sie sich einen normalen Brief vor. Wer kontrolliert, ob der Brief auch wirklich vom Absender stammt? Sie werden jetzt sagen: Niemand.

Eine E-Mail ist vergleichbar mit einer Postkarte, aber im Unterschied zu einer echten Postkarte fallen für den Versand einer E-Mail so gut wie keine Kosten an. Genau das macht E-Mail so attraktiv für diese Betrugsmasche.

Beim SPAM-Versand werden den Empfängern über einen längeren Zeitraum mehrmals die gleiche "Werbung" zugesandt. Hier kann man nach dem ersten Eintreffen einen Filter trainieren, der zukünftige E-Mails gleicher Art aussortiert. Bei Phishing hingegen gibt es in der Regel nur eine "große Welle", das heißt alle Empfänger bekommen fast zur gleichen Zeit die gleiche Nachricht und danach nicht mehr. Für die nächste Phishing Attacke wird eine anders aussehende E-Mail erzeugt, so das der SPAM Filter sie nicht sofort erkennt.

Wie schütze ich mich vor Phishing?

- Seien Sie skeptisch wenn Sie aufgefordert werden persönliche Informationen preiszugeben

- Klicken Sie nicht auf jeden Link, nur weil der Ihnen mitgesendet wurde

- Prüfen Sie Links wohin sie gehen bevor Sie darauf klicken

- Seien Sie besonders skeptisch, wenn der Link außerhalb der Hochschule "angesiedelt ist"

- Öffnen Sie nicht jeden Anhang, nur weil der Ihnen zugesendet wurde

- Fragen Sie lieber einmal zu viel als einmal zu wenig, ob der Anhang vom Absender stammt

- Prüfen Sie, ob der Schreibstil der E-Mail mit dem des Empfängers passen könnte

- Achten Sie auf Ungewöhnlichkeiten ( wie z.B. schlechtes Deutsch, seltsame Schriftzeichen, ...)

- Wurden Sie persönlich angesprochen?

- Stimmt die Unterschrift mit dem Absender überein?

- Stimmt die Adresse in der Adresszeile im Browser ?

- Werden Sie nach einem Passwort, PIN, etc. gefragt, obwohl Sie früher das nicht mußten?

Internetadressen

2 Dinge die man unbedingt über Internetadressen wissen muß:

1) Das Protokoll

vor dem Trennung :// stehen Buchstaben stellvertretend für das Protokoll

http steht für normale Webseiten, Achtung die Kommunikation ist ungeschützt - jeder könnte mitlesen, deswegen sollte man hier keinesfalls Passwörter oder ähnliche vertrauliche Informationen der Webseite anvertrauen.

https steht für verschlüsselte Webseiten, die Kommunikation wird durch Verschlüsselung vor "Zuhörern" geschützt

2) Der Wer-Bereich

Der Wer-Bereich ( Domain und TLD ) steht immer direkt vor dem ersten /

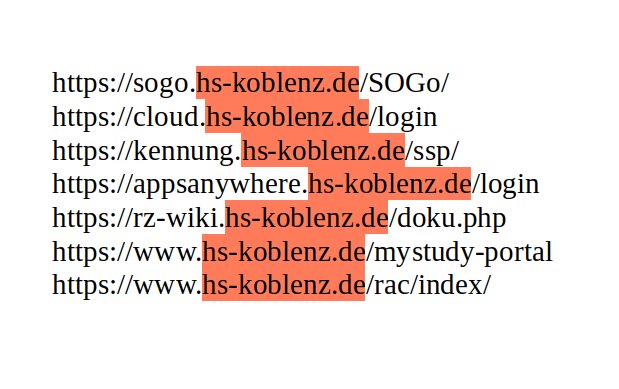

Bei uns ist der Wer-Bereich hs-koblenz.de ( in der Abbildung Orange markiert), das Wort ( z.B. sogo, cloud, kennung, www ) davor kann varieren.

Welche Maßnahmen ergreift das Rechenzentrum um echte E-Mails leichter zu erkennen

1. Immer den gleichen Absender für automatische E-Mails

Es läßt sich nicht vermeiden, viele Prozesse erfordern es den Benutzer ( oder die Benutzerin ) zu informieren. Dies erfolgt häufig automatisch. Dafür haben wir aktuell den Account RZ Info geschaffen.

2. Immer nur Hochschul Internetadressen

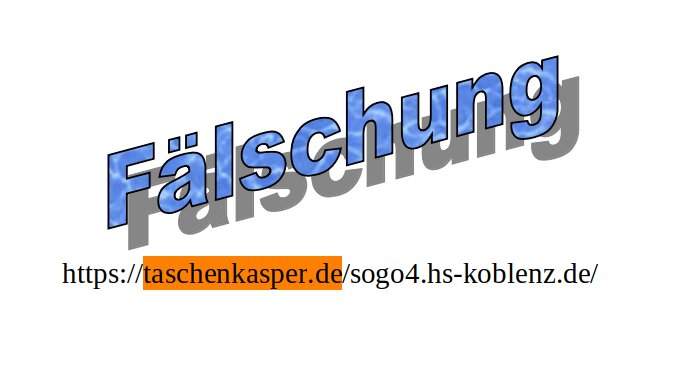

Die verwendeten Internetadressen sind immer die der Hochschule. Wir verschleiern auch nicht die Internetadressen. Achten Sie also auf dem Wer-Bereich. Sollte im Wer-Bereich nicht hs-koblenz.de stehen, ist es eine Fälschung!

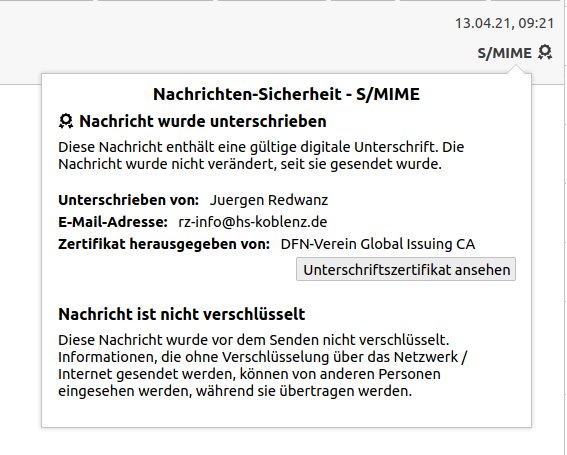

3. E-Mails werden elektronisch signiert

Bei der elektronischen Signatur ( eine Art der digitalen Unterschrift ) handelt es sich um ein kryptographisches Verfahren womit der Absender ( oder die Absenderin ) nachweisen kann das die E-Mail vom Absender ( oder die Absenderin ) stammt und zwischenzeitlich nicht verändert wurde. Unterschreiben kann jede/r deswegen achten Sie unbedingt daruf wer unterieben hat.

Phishing mit SMS

Vorwort

Einige Seiten ( im Internet ) behandeln diesen Abschnitt unter dem Wort Smishing ( Verschmelzung von SMS und Phishing ).

Obwohl die SMS totgesagt ist, bekommen wir noch regelmäßig SMS. Vom Hinweisen zum verbrauchten Datenvolumen, über Anmeldeversuche bei Webseiten, bis hin zu Versandstatus von Paketen. So fällt eine gefälschte SMS gar nicht mehr auf, im kurzem Stil wird man aus verschiedenen Gründen auf eine Webseite verwiesen.

Beispiele

- Probleme mit der Zustellung des Paketes ( wo man erneut seine Adressdaten angeben muß )

- Probleme mit den Zoll/Portogebühren ( wo man seine Kontodaten hinterlegen muß)

- Warnung vor dem Ablauf einer Banking App ( wo man eine neue App installieren muß )

Angemessene Reaktionen

Der bequemste Weg ( einfach auf dem Link klicken ) ist der schnellste Weg ins Verderben. Also verzichten Sie auf den Link zu klicken und fangen an zu recherchieren.

- Habe ich etwas bestellt?

- Hat jemand etwas für mich bestellt?

- Was sagt mein Bestell-Anbieter zu meinem Versandproblem?

- Ist auf der Webseite meiner Bank ein Hinweis, das die App ausgetauscht werden muß?

- Was sagen die Bankangestellten dazu das meine App ausgetauscht werden muß?

An all' diese Informationen kommen Sie ohne auf den Link zu klicken. Ja es ist umständlicher, dafür aber sicherer.

Ich habe schon auf dem Link geklickt

Glückwunsch, vermutlich haben Sie damit bestätigt, das Sie die SMS auch lesen ( und somit zukünftig mehr von solchen SMS bekommen ). Machen Sie jetzt nicht noch den Fehler und füllen die Datenfelder aus. Und auf keine Fall installieren Sie die Software ( App ) auch wenn da steht "wird benötigt um ..."

Ich habe die Anweisungen der SMS befolgt ...

und ich denke jetzt das ich reingelegt wurde. In diesem Fall haben Sie den "Jackpot" ( maximaler Arbeitsaufwand um weitere Schäden abzuhalten ) gewonnen.

- Rufen Sie ihren Mobilfunkbetreiber an. Fragen Sie ob Kosten bereits aufgelaufen sind.

- Richten Sie ( falls nicht bereits geschehen ) eine Dritt-Anbieter Sperre ein.

- Setzen Sie ihr Smartphone auf Werkseinstellungen zurück ( falls Sie eine App installiert haben )

- Ändern Sie sofort alle ( wirklich alle ) Passwörter ( da diese ggf. über die App ausgelesen wurden )

- Erstatten Sie Anzeige ( um später auch belegen zu können, das Sie Opfer waren )

- Informieren Sie ihre Bank ( um ungerechtfertigte Abbuchungen zu verhindern )